随着2025年的临近,数字世界的边界不断拓展,黑客技术与网络安全的博弈也进入了一个全新的、动态复杂的阶段。计算机网络作为现代社会的基石,其安全不仅关乎数据隐私,更直接影响到关键基础设施、经济运行乃至国家安全。本文将从黑客技术演进、网络安全防御范式转变以及未来网络技术挑战三个维度,探讨2025年的网络安全图景。

一、黑客技术的演进:自动化、智能化与武器化

2025年的黑客攻击已远非早期单点、手工作坊式的模式。攻击技术呈现出三大核心趋势:

- 人工智能驱动的自动化攻击:攻击者利用机器学习模型,能够自动化地进行漏洞扫描、脆弱性评估、攻击载荷生成甚至社会工程学攻击的定制。AI可分析海量公开数据(如社交媒体、代码仓库)以精准绘制攻击图谱,并实时调整攻击策略以绕过静态防御规则。

- 供应链攻击的常态化与深化:针对软件供应链、开源组件、第三方服务供应商的攻击成为首选路径。攻击者通过污染一个广泛使用的库或更新通道,即可实现“一次注入,广泛影响”的破坏效果,攻击的隐蔽性和破坏半径空前增大。

- 高级持续性威胁(APT)的“隐形”与“融合”:国家级或组织化黑客团体发起的APT攻击更加难以察觉。它们越来越多地利用合法工具(Living-off-the-Land)、内存攻击或无文件攻击技术,并可能融合物理世界攻击(如针对工业控制系统、物联网设备),实现从网络空间到物理空间的跨域打击。

二、网络安全防御范式的根本性转变

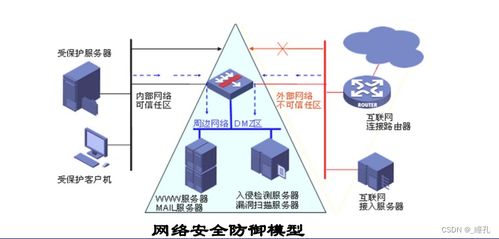

面对日益精进的攻击,传统的基于边界、特征匹配的防御体系已显乏力。2025年的网络安全防御正经历以下范式转变:

- 零信任架构的全面普及:“从不信任,始终验证”成为核心准则。网络访问控制不再依赖内外网划分,而是基于身份、设备状态、行为和环境风险的动态评估,实现最小权限访问。这要求身份管理、微隔离、加密技术深度整合。

- 威胁情报与主动狩猎的融合:被动响应转向主动防御。安全团队不仅依赖自动化威胁情报平台获取最新的攻击指标(IOCs),更通过主动威胁狩猎,在攻击者达成目标前,于网络内部主动搜寻潜伏的威胁迹象(IOAs),实现对未知威胁的早期发现。

- 安全左移与DevSecOps的深化:安全被深度集成到软件开发生命周期(SDLC)的最早阶段。自动化安全测试、代码扫描、依赖项检查在CI/CD流水线中强制执行,确保在部署前尽可能消除安全漏洞,从源头降低风险。

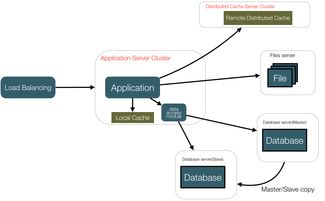

- 云原生安全成为重心:随着业务全面云化,安全责任共担模型下的云原生安全方案至关重要。这包括对容器、服务网格、无服务器函数等云原生组件的运行时保护、配置合规性自动化检查以及跨云工作负载的统一可视与策略管理。

三、未来网络技术带来的双重挑战与机遇

展望2025年及以后,新兴网络技术本身既是防御的利器,也可能成为新的攻击面。

- 量子计算的阴影与曙光:量子计算对当前广泛使用的公钥加密体系(如RSA、ECC)构成理论上的巨大威胁。后量子密码学(PQC)的标准化与迁移已成为全球紧迫课题。量子密钥分发(QKD)等量子技术也为未来构建理论上绝对安全的通信通道提供了可能。

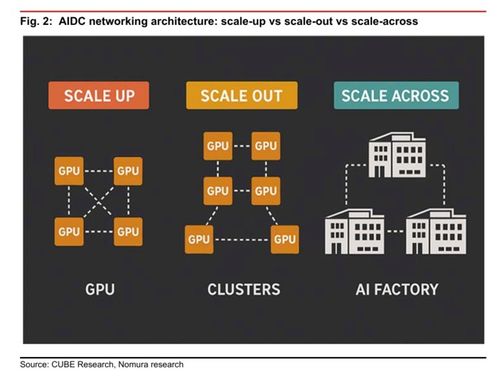

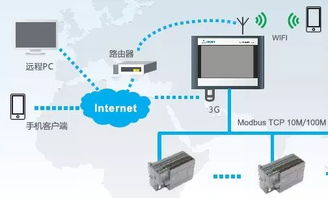

- 5G/6G与边缘计算的攻击面扩张:超高速、低延迟、海量连接的5G/6G网络,以及将计算推向网络边缘的架构,极大地扩展了攻击界面。数以百亿计的物联网终端、边缘节点成为潜在入口,网络切片的安全隔离、边缘节点的物理与逻辑安全面临严峻考验。

结论

2025年的计算机网络安全,是一场在高度复杂、动态和智能化环境中进行的持续对抗。黑客技术因AI、自动化而变得更具破坏力和适应性,这迫使防御体系必须向零信任、主动化、原生化和智能化全面演进。与此量子通信、边缘计算等未来网络技术既带来了前所未有的安全挑战,也孕育着全新的防御可能。对于组织和个人而言,构建弹性安全体系、培养顶尖安全人才、拥抱安全技术创新,并保持对威胁演化的高度警觉,将是驾驭2025年及未来网络空间风险的不二法门。安全不再仅仅是IT部门的技术课题,而已成为关乎组织生存与发展的核心战略要素。